Žijeme ve století, kdy je digitalizována řada našich obchodních a komunikačních procesů. Dnes, s pokrokem v technologii, můžeme snadno sdílet informace mnohem vyšší rychlostí na vzdálená místa. Kromě toho dnes existuje několik firem, které provádějí online. S rozvojem IoT na bázi produktů je sdíleno a používáno velké množství informací. Jelikož se více spoléháme na online služby pro bankovnictví, rezervaci letenek, objednávání jídla atd.… Existuje také neustálé riziko narušení bezpečnosti. Jedním z opatření, která se praktikují k zajištění bezpečnosti našich informací, je proces šifrování.

Co je proces šifrování?

V dávných dobách lidé praktikovali některé tajné metody, aby zakryli důležité informace, když je přepravovali z jednoho místa na druhé. Zde převáděli informace do tajného kódu, který skrýval skutečný význam informací. Pouze odesílatel a příjemce by byl informován o metodě rozpisu použité metody. Tato metoda by zachovala bezpečnost informací, i když jsou na cestě ukradeny. Tyto metody se dnes používají v kryptografie

Šifrování je forma kryptografie, kdy jsou zprávy nebo informace kódovány tak, aby k nim měl přístup pouze oprávněný personál. Slovo „Šifrování“ je odvozeno z řeckého slova „Kryptos“, což znamená skryté nebo tajné. Zde bude obsah zpráv přeuspořádán nebo nahrazen jinými čísly, abecedami, obrázky atd., Aby se skryla skutečná zpráva. Praxe šifrování sahá až do počátku roku 1900 př. N. L. Až do sedmdesátých let bylo šifrování používáno pouze vládou a velkými podniky při sdílení všech důležitých informací. Postupem času se ale procvičují nové metody a algoritmy se složitostí.

Postup procesu šifrování

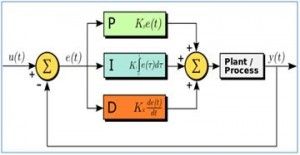

Data, šifrovací modul a správa klíčů jsou tři hlavní součásti procesu šifrování. Data, která mají být zabezpečena, jsou šifrována pomocí šifrovacího algoritmu. Odesílatel rozhoduje o typu použitého algoritmu a proměnné, která má být použita jako klíč. Potom lze tato šifrovaná data dešifrovat pouze pomocí správného klíče sdíleného odesílatelem.

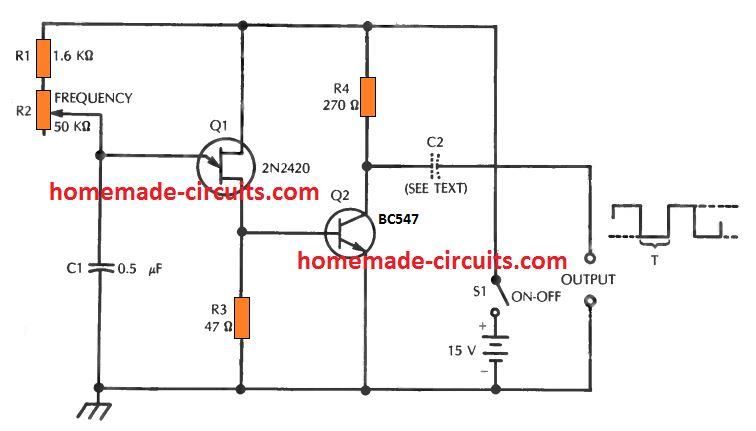

Proces šifrování

Šifrovací algoritmy jsou dvou typů - symetrické a asymetrické. Symetrické cypři jsou populárně známé jako šifrování tajného klíče. Tento algoritmus používá jediný klíč. Zde je klíč sdílen odesílatelem s oprávněnými příjemci. Advanced Encryption Standard je široce používaný symetrický algoritmus.

Asymetrický šifrovací algoritmus je také známý jako šifrování soukromým klíčem. Tento algoritmus používá dva různé klíče - soukromý klíč, veřejný klíč. Tyto klíče jsou logicky propojeny. Zde se k výrobě klíče používají prvočísla. Díky tomu je zpětné inženýrství šifrování obtížnější. Rivest - Shamir - Adleman je populárně používaný asymetrický šifrovací algoritmus.

Druhy procesu šifrování

Při práci na počítači jsou data nebo informace, které jsou šifrovány, známé jako „Ciphertext“. Aby si čtenář mohl přečíst zašifrovanou zprávu, musí ji dešifrovat. Nešifrovaná data se nazývají „prostý text“. K šifrování nebo dešifrování zprávy se používají určité vzorce. Tyto vzorce jsou známé jako šifrovací algoritmus, také známý jako „šifry“. Jedná se o různé typy šifer používaných na základě aplikace. Tyto algoritmy obsahují proměnnou nazvanou „Klíč“. Proměnná „Klíč“ hraje důležitou roli při šifrování a dešifrování zpráv. Pokud se vetřelec pokusí dešifrovat zprávu, musí uhodnout algoritmus použitý k zašifrování zprávy a také proměnnou „klíč“.

V závislosti na jejich funkčnosti a složitosti výpočtu jsou dnes k dispozici různé typy metod šifrování. Jsou vybrány v závislosti na jejich aplikaci. Některé populární typy šifrování jsou -

Přineste si vlastní šifrování (BYOE)

Toto se také nazývá „Přineste si vlastní klíč“. Toto je model zabezpečení cloud computingu. Zde umožňuje zákazníkům cloudových služeb používat a spravovat svůj vlastní šifrovací software a šifrovací klíče.

Šifrování cloudového úložiště

Tento model poskytují poskytovatelé cloudových služeb. Zde jsou data nejprve šifrována pomocí šifrovacího algoritmu před jejich uložením do cloudového úložiště. Zákazník si musí být vědom zásad a šifrovacího algoritmu použitého v tomto typu modelu a zvolit si podle úrovně citlivosti uložených dat.

Šifrování na úrovni sloupců

Toto je model šifrování databáze. Zde mají data přítomná v každé buňce konkrétního sloupce stejné heslo pro přístup k datům, čtení a zápis.

Popíratelné šifrování

V tomto šifrování v závislosti na typu použitého šifrovacího klíče lze data dešifrovat více než jedním způsobem. Toto šifrování je užitečné, když odesílatel předpokládá zachycení komunikace.

Šifrování jako služba

Toto je model založený na předplatném. Je to velmi užitečné pro zákazníky cloudových služeb. Pro zákazníky, kteří nemají potřebné zdroje pro správu šifrování sami. Tento model pomáhá zákazníkům tím, že poskytuje ochranu dat ve více prostředích tenanta.

End-to-End šifrování

Tento model zaručuje plnou ochranu dat odeslaných prostřednictvím komunikačního kanálu mezi dvěma stranami. Zde jsou data, která mají být odeslána, nejprve zašifrována klientským softwarem a poté odeslána do webového klienta. Přijatá data může dešifrovat pouze příjemce. Tento model si osvojili aplikace pro zasílání sociálních zpráv, jako je Facebook, WhatsApp atd.

Šifrování na úrovni pole

Tento model provádí šifrování dat ve specifických polích na webové stránce. Mezi příklady takových polí patří čísla kreditních karet, čísla sociálního zabezpečení, čísla bankovních účtů atd. Po výběru pole jsou data v tomto poli automaticky zašifrována.

FDE

Jedná se o šifrování na úrovni hardwaru. Automaticky převádí data na hardwarové jednotce do formy, které rozumí pouze osoba, která má správný šifrovací klíč. I když je pevný disk odebrán a umístěn do jiného počítače, bez správného šifrovacího klíče není možné data dešifrovat. Tento model lze nainstalovat na výpočetní zařízení buď během výrobního procesu, nebo instalací speciálních softwarových ovladačů.

Homomorfní proces šifrování

Tento proces šifrování převádí data na šifrovací text takovým způsobem, že umožňuje uživatelům pracovat na šifrovaných datech, aniž by to narušilo šifrování. S daty šifrovanými pomocí tohoto modelu je možné provádět matematické operace.

HTTPS

Toto šifrování používají webové servery. Zde se HTTP šifruje pomocí protokolu TLS. Webový server, který šifruje data, vyžaduje certifikát veřejného klíče.

Proces šifrování na úrovni odkazu

Zde jsou data při opuštění hostitele šifrována. Dešifruje se na dalším odkazu - což může být buď hostitel, nebo předávací bod. Poté jsou data před odesláním na další odkaz znovu zašifrována. Tento proces se opakuje, dokud se data nedostanou k příjemci. Každý odkaz v cestě může mít různé klíče nebo dokonce různé šifrovací algoritmy.

Proces šifrování na úrovni sítě

Tento model používá šifrovací služby ve vrstvě síťového přenosu. Tato metoda šifrování je implementována prostřednictvím zabezpečení internetového protokolu. Je vytvořen rámec pro soukromou komunikaci přes síť IP.

Omezení procesu šifrování, útoky a protiopatření

Šifrování se ukázalo jako velmi užitečné pro zabezpečení informací. Tato metoda ochrany dat poskytuje důvěrnost, autentizaci, integritu a nepopiratelnost dat.

Mnoho vládních a donucovacích orgánů po celém světě trvá na zadních dveřích šifrování. Vzhledem k tomu, že zločinci a teroristé stále častěji komunikují prostřednictvím šifrovaných e-mailů, je výzvou pro vládu dešifrovat informace.

Ačkoli je proces šifrování důležitou metodou, sám o sobě nemůže zajistit zabezpečení dat citlivých informací po celou dobu jeho životnosti. U některé metody šifrování je možné nesprávně zveřejnit data během procesu zpracování. Homomorfní šifrování poskytuje řešení této výzvy, ale zvyšuje výpočetní a komunikační náklady.

Šifrovaná data v klidu obvykle čelí hrozbám. Některé z nedávných hrozeb pro tato data jsou kryptografické útoky, odcizené útoky šifrovacího textu, útok na šifrovací klíče, zasvěcené útoky, poškození dat a útoky na integritu, útoky na zničení dat, výkupné atd. Probíhá fragmentace dat a technologie aktivní ochrany dat použito jako protiopatření pro některé z těchto útoků.

Ve zprávě z roku 2019 bylo zjištěno, že rostoucí hrozby kybernetické bezpečnosti zahrnovaly šifrovaná data přítomná na zařízeních IoT a mobilních telefonech.

Využití procesu šifrování

Některá použití šifrování jsou následující -

- Po světové válce je proces šifrování vysoce využíván vojenskými a vládními organizacemi k ochraně citlivých a důvěrných dat.

- Podle průzkumu 71% civilních společností používá šifrování některých svých dat při přenosu, 53% jej používá k ukládání dat.

- Proces šifrování je vysoce doporučen pro data přenášená prostřednictvím síť , mobilní telefony, bezdrátový interkom, Bluetooth , bankomat , atd…

Časté dotazy

1). Co se stane, když zašifrujete telefon?

Když zašifrujeme telefon s Androidem, všechna data přítomná v zařízení se uzamknou za bezpečnostními klíči ve formě PIN kódu, otisku prstu, vzoru nebo hesla známého pouze jeho vlastníkovi. Bez tohoto klíče nemůže nikdo odemknout data.

2). Může být šifrovaný telefon napaden?

Aplikace nainstalované v telefonu mají přístup ke všem typům informací dostupných v telefonu. Špionážní aplikace keyloggeru může obejít ochranu poskytovanou šifrováním. Spíše než číst šifrovaná data bude monitorovat, co zadáte, než se data zašifrují.

3). Mohu dešifrovat zprávy Whatsapp?

Je možné dešifrovat záložní soubory nalezené ve formátu crypt8, crypt7 atd.

4). Kde se nachází šifrovací klíč WhatsApp?

Šifrovací klíč WhatsApp je uložen v souboru s názvem „klíč“ v umístění uživatelská data / data / com.whatsapp / soubory.

5). Může policie získat přístup k šifrovaným datům v telefonu?

Když šifrujeme data, nastavíme heslo, které zná pouze vlastník. Pokud vlastník nesdílí heslo, žádný orgán činný v trestním řízení nemá přístup k šifrovaným informacím.

Dnes, s využitím zařízení, jako je IoT, a nárůstem online zboží, společnosti načítají a používají mnoho citlivých dat. Je důležité chránit údaje před neoprávněnými třetími stranami. Mnoho nových šifrovací procesy jsou zavedeny s lepšími ochrannými a bezpečnostními funkcemi. Mezi nejoblíbenější šifrovací algoritmy patří AES, DES, kryptografie eliptických křivek, RSA, distribuce kvantových klíčů atd. Který typ algoritmu používá dva klíče?